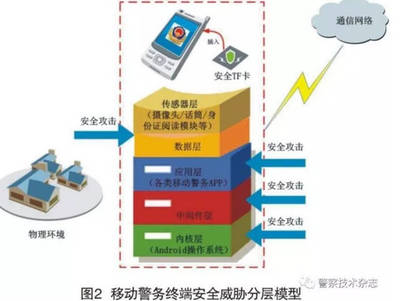

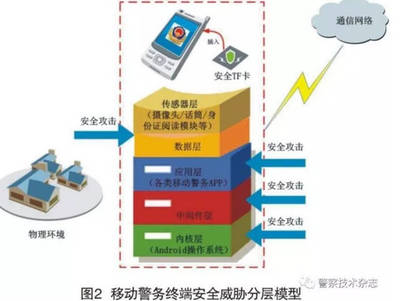

移動警務終端信息安全威脅研究 聚焦通信設備軟硬件雙重風險

隨著警務工作信息化、移動化進程的加速,移動警務終端已成為一線執法人員不可或缺的重要工具。這些集成了通信、定位、數據查詢、現場執法等多種功能的設備,極大地提升了警務效率和響應能力。其通信模塊的軟硬件作為信息傳輸與處理的核心載體,也面臨著日益嚴峻的安全威脅。本文旨在系統分析移動警務終端在通信設備軟硬件層面面臨的主要信息安全風險,并探討相應的防護思路。

一、 硬件層面的安全威脅

移動警務終端的硬件是其安全性的物理基礎。針對通信設備硬件的威脅主要包括:

- 設備丟失或被盜:終端本身可能因意外遺失或遭竊取,導致設備完全落入非授權人員手中。攻擊者可通過物理拆解、芯片探測、總線監聽等手段,直接讀取存儲芯片中的敏感數據(如加密密鑰、警務數據緩存),或通過硬件接口(如USB、調試接口)植入惡意硬件或進行固件提取分析。

- 硬件后門與供應鏈攻擊:終端及其通信模塊(如基帶芯片、射頻模塊)可能在生產、組裝、流通環節被植入惡意硬件或留有未公開的調試后門。這些硬件層面的漏洞或預留接口可能被利用,實現遠程監聽、數據竊取或設備控制,且通常難以通過軟件更新修復。

- 側信道攻擊:攻擊者通過分析設備運行時的物理特征(如功耗、電磁輻射、時序信息等)來推斷出加密密鑰等敏感信息。通信模塊在處理加密通信時,其硬件運算過程可能泄露關鍵信息。

- 硬件故障與老化:長期野外使用可能導致設備物理損壞、接口松動或元器件老化,影響通信穩定性,甚至可能引發數據讀寫錯誤或系統崩潰,造成數據丟失或服務中斷。

二、 軟件層面的安全威脅

軟件是移動警務終端功能實現與數據交互的“大腦”,其脆弱性同樣不容忽視:

- 操作系統與固件漏洞:終端搭載的操作系統(如定制化Android)以及通信基帶固件可能存在未修補的安全漏洞。攻擊者可利用這些漏洞進行權限提升、遠程代碼執行,從而完全掌控終端,竊取通信內容、位置信息、警務應用數據等。

- 惡意應用與軟件供應鏈風險:非官方或未經嚴格安全檢測的應用程序可能攜帶惡意代碼,通過請求過度權限、后臺隱蔽運行等方式,收集終端信息、監聽通信或作為跳板攻擊其他系統。警務應用開發、分發環節若被滲透,也可能引入安全隱患。

- 通信協議與數據泄露風險:終端與后臺服務器、其他終端之間的無線通信(如4G/5G、Wi-Fi、藍牙)若協議實現存在缺陷或加密強度不足,可能遭受中間人攻擊、信號劫持或竊聽,導致傳輸中的敏感數據明文或弱加密泄露。

- 應用數據存儲與殘留風險:警務應用在處理、緩存敏感數據時,若存儲加密不當或清除機制不完善,可能導致數據在本地被非法恢復。設備報廢或重分配時,若數據擦除不徹底,也存在信息泄露風險。

- 身份認證與訪問控制缺陷:終端解鎖、應用登錄、服務訪問等身份認證機制若過于簡單(如弱口令、固定密碼)或被繞過,將導致非授權訪問。權限管理模型不嚴謹也可能導致應用越權訪問敏感資源。

三、 綜合防護策略建議

面對軟硬件交織的安全挑戰,需構建“端-管-云”協同、多層次縱深防御體系:

- 強化硬件安全根基:采用具備安全啟動、可信執行環境(TEE)、硬件加密引擎、物理防拆機機制的終端。加強對通信模塊等核心硬件的供應鏈安全審計與可信驗證。推廣使用專用安全芯片存儲關鍵密鑰與敏感數據。

- 夯實軟件安全防線:建立嚴格的移動終端操作系統與固件安全基線,及時修補漏洞。對警務應用實行全生命周期的安全開發、白名單管理和沙箱隔離。強制使用強加密通信協議(如國密算法),并實現端到端加密。實施嚴格的身份鑒別、多因素認證與動態權限管理。

- 完善管理與響應機制:制定并嚴格執行終端設備全生命周期管理制度,涵蓋配發、使用、維修、報廢等環節。部署移動設備管理(MDM)或統一端點安全(UES)平臺,實現遠程監控、策略下發、數據擦除和失竊保護。建立針對移動警務終端的安全事件應急響應預案,并定期開展安全培訓和攻防演練。

移動警務終端的信息安全是保障警務工作高效、合法開展的生命線。通信設備軟硬件的安全威脅具有隱蔽性、專業性和潛在危害大等特點。必須正視這些風險,從技術、管理、制度多個層面系統性地構建主動、動態、縱深的安全防御能力,方能在享受移動警務帶來的便利的牢牢守護警務數據與通信的安全底線。

最新產品

卡接模塊在通信設備中的應用與慈溪市銳速通信設備廠的技術優勢

聚焦慈溪市中星通信設備廠 今日通信設備軟硬件行情與供應鏈動態分析

北京上市公司全覽 通信設備軟硬件行業深度剖析

好用安全穩定 每開創新全面升級無源NFC智能鎖具方案,引領通信設備軟硬件新標桿

杭州米科傳感 一體式超聲波液位計批發與通信設備軟硬件的專業融合

聚焦通信行業新勢力 探訪慈溪市銳速通信設備廠的專業制造之路

24芯光纜分纖盒的尺寸標準及其與通信設備軟硬件的協同應用

通信設備制造新紀元 從人工主導向全流程自動化的必然轉型

叮咚買菜布局華北供應鏈,于唐山成立電商公司拓展B端業務

移動警務終端信息安全威脅研究 聚焦通信設備軟硬件雙重風險